Explicación del fraude de bypass de interconexión y de sim box: prevención y detección

El fraude de bypass de interconexión, también conocido como fraude de bypass de peaje o fraude de bypass internacional, representa una amenaza muy importante para los operadores de telecomunicaciones. Este sofisticado esquema de fraude se aprovecha de dispositivos conocidos como SIM box o puertas de accesos GSM para redirigir llamadas internacionales desde redes VoIP hacia redes móviles, provocando pérdidas significativas a los actores legítimos del mercado. Combatir el fraude de SIM box se ha convertido en una prioridad para los operadores de telecomunicaciones con el fin de proteger sus redes y sus ingresos. En este artículo, exploramos los detalles del fraude de bypass de interconexión y examinamos estrategias clave para prevenir, detectar, proteger y mitigar esta forma de fraude en las telecomunicaciones.

¿Qué es el fraude de bypass de interconexión?

El fraude de bypass de interconexión es un tipo de fraude en telecomunicaciones que consiste en manipular las rutas de tráfico para lucrar con la diferencia entre tarifas de terminación bajas y altas. Aprovecha los acuerdos de interconexión entre operadores en una cadena de llamadas, donde cada operador cobra al anterior por enrutar tráfico a través de su red. Los operadores deshonestos o corrompidos manipulan las rutas de tráfico para eludir estos acuerdos y beneficiarse de las discrepancias en las tarifas de terminación.

En un esquema típico de fraude de bypass de interconexión, un operador corrupto deriva el tráfico entrante —a menudo utilizando una SIM box, otro operador deshonesto (fraude de recarga) u otros métodos de bajo costo como redirigir tráfico a una aplicación OTT (fraude de bypass OTT).

El operador corrupto cobra entonces una tarifa de terminación elevada por el tráfico entrante y paga una tarifa baja al siguiente operador de la cadena, aumentando su margen de beneficio. Este tipo de fraude puede resultar difícil de detectar con los sistemas antifraude tradicionales, lo cual obliga a los operadores de terminación a soportar cada año pérdidas de ingresos significativas.

Formas de fraude de bypass de interconexión

El fraude de bypass de interconexión adopta diversas modalidades, entre las que se incluyen el fraude de SIM box, el fraude de recarga y el bypass OTT, todas ellas explicadas con detalle a continuación.

¿Qué es el fraude de SIM box?

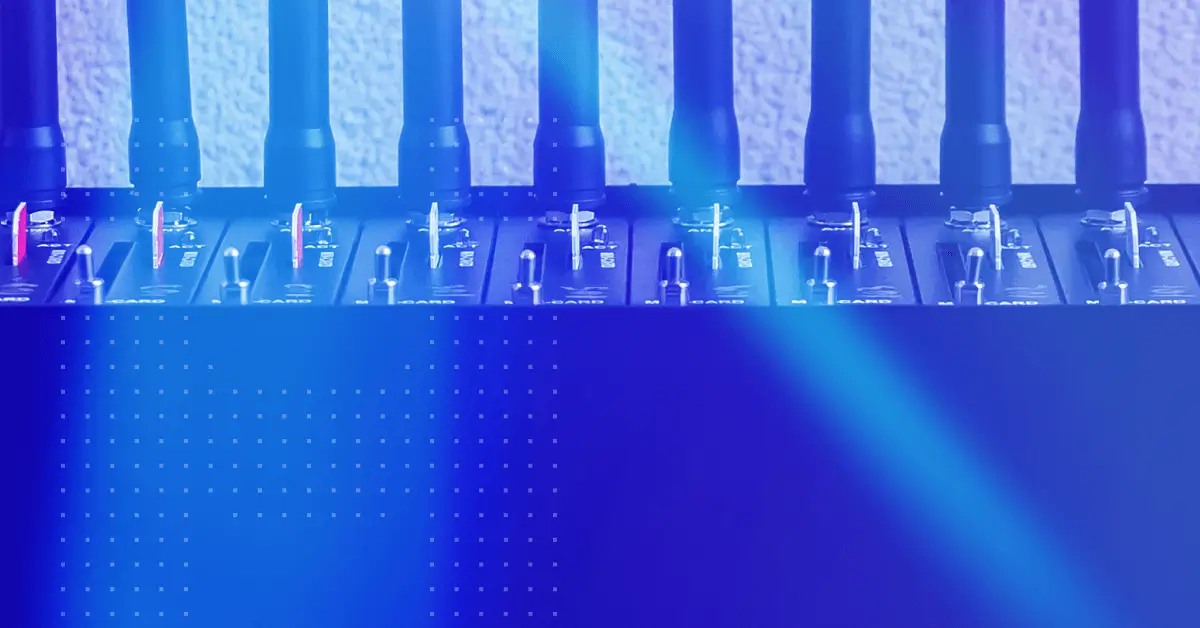

El fraude de SIM box, o fraude de puerta de acceso GSM, es un tipo de estafa en las telecomunicaciones que consiste en la conexión ilegal de llamadas internacionales mediante tarjetas SIM prepagas de bajo costo. Estas tarjetas se instalan en un dispositivo conocido como “puerta de acceso GSM” o “SIM box”, de ahí el nombre de “fraude de SIM box” o “SIM boxing”. Los estafadores usan este dispositivo para enrutar llamadas internacionales hacia la red objetivo, haciéndolas pasar por llamadas locales originadas desde sus propios clientes. Los estafadores obtienen beneficio de la diferencia entre la tarifa de terminación internacional que se cobra al operador anterior y el coste mínimo de las llamadas locales, que puede acercarse a cero según el plan minorista asociado a las SIM.

El modus operandi del fraude de SIM box

Una SIM box es un dispositivo que contiene múltiples tarjetas SIM, las cuales se utilizan para terminar llamadas en redes móviles como si hubieran sido iniciadas en esa misma red. La SIM box funciona de forma continua, permitiendo a los defraudadores realizar miles de llamadas simultáneamente, lo que la convierte en una actividad ilegal muy lucrativa.

¿Es ilegal el uso de una SIM box?

La tecnología de una SIM box, que permite tener activos múltiples números de teléfono móvil en un solo dispositivo, puede emplearse tanto con fines legales como ilegales. Aunque a menudo se asocia con actividades ilícitas, esta tecnología también tiene aplicaciones legítimas. He aquí algunos ejemplos:

Solución de respaldo: En caso de interrupciones en la red principal, las empresas pueden cambiar rápidamente a un número alternativo para garantizar comunicaciones comerciales continuas.

Pruebas: Las SIM box resultan muy útiles para probar aplicaciones o servicios que requieren múltiples tarjetas SIM con distintos números.

Analítica: Los analistas pueden usar una SIM box para estudiar patrones de tráfico y comportamiento en la red.Sin embargo, es importante entender que la tecnología de SIM box sigue vinculada al fraude, aunque la intensidad de esta asociación varíe según el país. En jurisdicciones como Estados Unidos, Reino Unido, Sudáfrica y muchas otras, el “SIM boxing” es explícitamente ilegal y se considera una forma de fraude. Estos países han promulgado leyes y regulaciones para combatirlo, imponiendo sanciones severas a los culpables. No obstante, existen países donde la práctica no está prohibida de manera expresa; aun así, se considera un uso no autorizado de la infraestructura de telecomunicaciones y puede dar lugar a acciones legales.

Dado que el SIM boxing genera consecuencias negativas para el mercado de las telecomunicaciones, algunos operadores buscan implementar diversas medidas de seguridad extra, incluidos sistemas de gestión antifraude.

Detección y prevención del fraude de SIM box

Los sistemas tradicionales de gestión del fraude pueden ayudar a minimizar el fraude de SIM box, pero no son infalibles y a veces no pueden eliminar el fraude con un 100 % de efectividad. Esto constituye un problema importante para los operadores de telecomunicaciones, ya que el fraude de SIM box puede provocar pérdidas que suman miles de millones de dólares cada año. Por ejemplo, en 2020 AT&T informó de una posible pérdida por fraude de 3,100 millones de dólares, mientras que el fraude de bypass de interconexión por sí solo costó a las operadoras de todo el mundo unos 2,710 millones de dólares en 2019.

Para hacer frente a esta amenaza, los operadores suelen emplear sistemas de gestión de fraude (FMS) que combinan varias técnicas de detección, tales como el perfilado de clientes, el análisis de terminales, el monitoreo continuo del uso, la medición de las proporciones entre tráfico entrante y saliente, la investigación de reclamaciones por identificaciones de llamada inexactas y la realización de llamadas de prueba desde redes fijas a redes GSM. Una vez que se detecta actividad fraudulenta, las operadoras pueden proceder a desactivar las tarjetas SIM comprometidas.

Sin embargo, estas medidas presentan limitaciones: la elaboración de perfiles de clientes pierde eficacia si los delincuentes utilizan datos legítimos de usuarios; el análisis de terminales puede no identificar fraudes si la SIM box está ubicada en otro país o región; y el monitoreo de uso falla cuando los estafadores imitan patrones de llamadas verosímiles. Por ello, resulta esencial implementar soluciones avanzadas que permitan la detección en tiempo real y la respuesta automatizada para contener el fraude de manera más efectiva.

Métodos avanzados para detectar el fraude de SIM box

Para superar las limitaciones de los métodos tradicionales de detección de fraude, los operadores de telecomunicaciones pueden emplear enfoques avanzados, incluidos algoritmos de machine learning y análisis de big data. Estos métodos permiten identificar patrones de actividad sospechosa que podrían indicar fraude de SIM box.

Por ejemplo, los algoritmos de aprendizaje automático pueden analizar los registros de llamadas para detectar posibles pautas, como un alto volumen de llamadas que se originan desde la misma dirección IP o un número desproporcionado de llamadas que terminan en ubicaciones geográficas específicas. Cuando se detectan estas anomalías, los sistemas de gestión de fraude pueden marcar estas actividades sospechosas para su investigación y toma de decisiones.

Del mismo modo, el análisis de big data puede aprovechar grandes volúmenes de información para descubrir patrones y anomalías que señalen comportamientos fraudulentos. Este análisis puede incluir factores como la hora del día, el día de la semana y el tipo de llamada (por ejemplo, internacional frente a nacional).

Ejemplos de fraude de SIM box

Un ejemplo real de fraude de SIM box consiste en desviar llamadas internacionales para que parezcan llamadas locales con tarifas de terminación más bajas. Por ejemplo, un usuario de un servicio de telecomunicaciones realiza una llamada internacional desde Alemania (+49) a Nigeria (+234), y los defraudadores emplean un dispositivo SIM box para que la llamada parezca local, con una tarifa más reducida que la tarifa internacional esperada para llamadas desde Alemania. El llamante no lo advierte, pero los estafadores se aprovechan de la diferencia entre la tarifa internacional y la local, provocando pérdidas económicas para los operadores de terminación. Además, la calidad degradada de la llamada que resulta de esta actividad fraudulenta genera insatisfacción en el cliente y reduce las tasas de respuesta en llamadas futuras.

El impacto del fraude de SIM box

El fraude de SIM box no solo provoca pérdidas financieras directas, sino que también tiene consecuencias más amplias para la industria de las telecomunicaciones. La baja calidad de las llamadas asociada al fraude disminuye la satisfacción de los usuarios y compromete la experiencia global. Además, el fraude de SIM box sobrecarga las redes locales, lo que puede causar congestión y reducir la calidad del servicio para los usuarios legítimos. La naturaleza engañosa de este fraude —donde las llamadas internacionales parecen locales— socava la confianza de los clientes y puede facilitar el robo de información y las violaciones de privacidad.

Por qué los métodos convencionales no logran mitigar el fraude de SIM Box

A pesar de la disponibilidad de diversas soluciones de prevención de SIM box en el mercado, los métodos tradicionales presentan limitaciones importantes para detectar con precisión el fraude de SIM box y ofrecer una prevención en tiempo real. Los generadores de llamadas de prueba (TCG) habituales pueden analizar el tráfico e identificar posibles oportunidades de optimización de rutas, pero carecen de protección en tiempo real contra el fraude de SIM box. Además, la mayoría de las soluciones TCG tradicionales comparten inconvenientes comunes, como la vulnerabilidad de los números de teléfono utilizados en las campañas de prueba y la capacidad de los defraudadores para rastrear y eludir estas rutas en el futuro, lo que reduce la eficacia de las implementaciones TCG convencionales. Por otro lado, los TCG tradicionales no pueden realizar llamadas hacia números de abonados reales.

Aunque algunos proveedores afirman que la IA puede ayudar a detectar y bloquear el fraude de SIM box, la naturaleza específica de este tipo de fraude hace que los sistemas de IA no garanticen una prevención efectiva. La corta vida útil de las tarjetas SIM dificulta su detección durante un ataque, y los defraudadores adaptan constantemente sus métodos para eludir los sistemas de IA y pasar desapercibidos.

Fraude de refiling

El fraude de refiling, también conocido como CLI Refiling Fraud o A-party Refiling (refiling de la parte A), es una modalidad de fraude de bypass de interconexión en la que los defraudadores manipulan la Calling Line Identity (CLI, identidad de la línea llamante) para desviar y terminar el tráfico de voz por una troncal inapropiada. Al aprovechar tarifas más bajas, aumentan sus beneficios a costa del operador legítimo.

El trunk refiling ocurre cuando los estafadores terminan el tráfico de voz por una troncal inapropiada para aprovecharse de tarifas inferiores. Normalmente, los operadores reciben tráfico internacional en troncales internacionales y tráfico doméstico en otras troncales, pero con el refiling se altera este esquema.

El CLI refiling consiste en que los defraudadores cambian la Calling Line Identity (CLI) mientras entregan la llamada por la troncal correcta. El operador receptor cobra una tarifa menor basada en la CLI manipulada, reduciendo así los ingresos del operador legítimo que finaliza la llamada.

El objetivo principal del fraude de refiling, incluido el CLI refiling, es explotar la diferencia de tarifas entre el tráfico de alta y baja categoría, aumentando así los beneficios del operador fraudulento y socavando los ingresos legítimos del operador receptor.

Caso de Estudio: El Refiling en la UE

El fraude de refiling se ha convertido en un problema bastante importante dentro del mercado de telecomunicaciones de la Unión Europea (UE). Las normativas de la UE imponen límites máximos a los cargos por terminación de llamadas, permitiendo tarifas más altas para el tráfico originado fuera de la UE y terminado en redes móviles dentro de la UE.

En mercados donde no existe esta diferenciación de tarifas, el refiling es menos frecuente. Sin embargo, en mercados con diferenciales en las tarifas de terminación, como África Oriental, África Occidental y la región del Golfo en Oriente Medio, el refiling se ha vuelto habitual, dando lugar al fenómeno conocido como “EU Refiling” y problemáticas similares.

Aunque las llamadas de prueba y el análisis masivo de tráfico son efectivos para detectar el fraude de refiling, funcionan principalmente como medidas reactivas y no proactivas. Mientras sigan existiendo diferenciales de tarifa de terminación, los operadores de estas regiones seguirán enfrentando una creciente amenaza de fraude de refiling.

Este artículo también introduce una forma relativamente nueva de fraude de bypass de interconexión, que se discutirá en detalle más adelante.

Fraude de bypass OTT

La forma en que nos comunicamos utilizando la tecnología ha evolucionado significativamente en la última década e incluso en los últimos cinco años.

Las aplicaciones Over-The-Top (OTT) han desempeñado un papel clave en esta evolución.

Los usuarios optan cada vez más por comunicarse a través de apps OTT, prefiriendo sus funcionalidades y comodidad frente a los servicios SMS y móviles tradicionales, lo que ha provocado un cambio en el panorama de la comunicación.

El auge del fraude de bypass de voz OTT

Los estafadores también son muy rápidos para explotar nuevas oportunidades, y la creciente popularidad de las apps OTT ha abierto la puerta a una nueva modalidad de fraude. Muchas apps OTT ofrecen una funcionalidad de “in-calling” que permite recibir llamadas desde números que no usan OTT. Muchos estafadores se aprovechan de esta característica para lucrarse con la disparidad en las tarifas de terminación de tráfico de voz.

En esencia, el fraude de bypass OTT ocurre cuando un operador desvía tráfico de llamadas móviles legítimas hacia una aplicación OTT. La probabilidad de sufrir este fraude es significativamente mayor en mercados donde los servicios de comunicación OTT están ampliamente adoptados.

Afrontantando el fraude de bypass OTT

Mitigar el fraude de bypass OTT plantea desafíos complejos que implican múltiples actores: operadores móviles (MNO), operadores de interconexión/venta al por mayor, proveedores OTT y suscriptores. Por ejemplo, un proveedor OTT puede contar con una plataforma de red mayorista que facilite la intercepción y el redireccionamiento de llamadas tanto de redes de origen como de redes mayoristas hacia su aplicación OTT.

Una posible solución consiste en establecer alianzas entre operadores para diseñar mecanismos de control que identifiquen y regulen las intercepciones o redireccionamientos hacia servicios OTT. Este enfoque ayudaría a determinar qué interceptaciones son legítimas y cuáles no.

Los sistemas tradicionales de gestión de fraude (FMS) tienen dificultades para detectar el fraude de bypass OTT, ya que se trata de un esquema relativamente nuevo y de rápido crecimiento. Pocas soluciones se han desarrollado específicamente para abordar este problema, lo que deja a muchos operadores sin una estrategia clara y con continuas pérdidas de ingresos.

El fraude de bypass OTT, en su esencia, es otro ejemplo de la explotación de diferencias en las tarifas de terminación, cuya importancia ya se ha evidenciado en las regiones mencionadas anteriormente. Los operadores en estas zonas deben comprender la amenaza que representa el fraude de bypass de interconexión.

Por ejemplo, en la UE, los esfuerzos por compensar la disminución de los volúmenes de tráfico de voz han dado lugar a un aumento de los ataques de fraude de bypass por refiling y a pérdidas continuas de ingresos.

También merece la pena explorar enfoques alternativos.

Contribución de AB Handshake a la prevención y detección del fraude de bypass de interconexión

Teniendo en cuenta las limitaciones de los enfoques tradicionales para prevenir y detectar los distintos tipos de fraude de bypass de interconexión, AB Handshake ha creado una solución revolucionaria.

Presentamos una solución integral

Ofrecemos a nuestros clientes una defensa potente contra el fraude mediante la combinación de dos módulos clave: nuestra tecnología patentada de Call Validation y un TCG de nueva generación.

Tecnología de validación revolucionaria

Call Validation es una tecnología de validación de detalles de llamada fuera de banda, en tiempo real y de extremo a extremo. Supervisa las llamadas legítimas y bloquea las fraudulentas antes de que lleguen al suscriptor, garantizando transparencia y visibilidad de los números originales utilizados en la llamada. Además, aporta pruebas imparciales sobre el operador de tránsito responsable de la llamada fraudulenta, lo que permite a los operadores optimizar el enrutamiento y deshabilitar socios de interconexión deshonestos.

TCG de nueva generación

Consciente de los inconvenientes de las soluciones TCG tradicionales, AB Handshake ha desarrollado un generador de llamadas de prueba de próxima generación. Nuestro TCG puede generar llamadas desde cualquier número A con cualquier prefijo a cualquier número B del cliente u operador, sin limitaciones en el volumen de llamadas generadas. Nuestras campañas TCG son indetectables, y nuestro equipo de análisis de detección de fraude ayuda a los clientes a configurar correctamente las campañas de prueba para evitar picos de tráfico fácilmente detectables por los estafadores. El TCG admite modo silencioso, interceptando la llamada de prueba antes de que llegue al suscriptor real.

Validación cruzada de detalles de llamada

La base de nuestra solución es la validación cruzada en tiempo real de los detalles de llamada antes de que ésta se conecte. Este enfoque permite a los operadores detener los ataques de fraude de bypass de interconexión antes de que la llamada se establezca, frenando eficazmente el fraude. Gracias a la validación cruzada en tiempo real, los miembros de la comunidad AB Handshake pueden detectar todas las formas de fraude de bypass de interconexión en llamadas antes de su conexión, garantizando una precisión del 100 % y cero falsos positivos.

Nuestra solución integral está perfectamente alineada con los resultados de la reunión ITU CxO de 2023, que criticaron las reglas basadas en umbrales y las soluciones aisladas, y subrayaron la necesidad de un sistema global de validación de llamadas en tiempo real para combatir el creciente desafío del fraude en el tráfico de voz.

Obtenga una visión completa de los puntos de discusión de la última reunión ITU CxO.

Cómo funciona

A continuación, se explica el funcionamiento de nuestra solución:

- En cuanto se inicia una llamada, la red de origen registra los detalles clave en el registro de llamadas A. Estos datos incluyen los números A y B, así como una marca temporal que indica el comienzo de la llamada.

- La red de terminación envía sus datos correspondientes al registro de llamadas B.

- Ambos registros intercambian simultáneamente mensajes cifrados a través de Internet para validar cruzadamente los detalles de la llamada.

- Cualquier discrepancia entre los datos de la llamada solo puede indicar una cosa: fraude.

- Una vez detectada la manipulación, el operador puede optar por bloquear la llamada o permitir que se conecte.

El comunicado de la reunión CxO de la ITU de 2023 destaca la urgente necesidad de validar llamadas en tiempo real y una solución global, apoyando directamente el enfoque establecido por la tecnología del Call Validation de AB Handshake.

Descubra cómo nuestro compromiso con un entorno de telecomunicaciones libre de fraude se refleja en los detalles del comunicado de la ITU 2023.

Ventajas de unirse a la comunidad AB Handshake

La comunidad AB Handshake cuenta actualmente con más de 160 operadores en diferentes fases de integración, desde la negociación hasta la firma de contratos e incorporación. Al unirse a la comunidad AB Handshake, obtendrá:

- Tráfico prácticamente 100 % libre de fraude y cero falsos positivos.

- Acceso a una solución asequible y fácil de integrar en tu red existente.

- Posibilidad de usarla junto con su sistema FMS actual.

- Pertenecer a una comunidad que incorpora proveedores de todo el mundo.

- Validación de tráfico en vivo hacia cualquier país del mundo.

¿Listo para unirse a la comunidad AB Handshake?

Si quiere eliminar el fraude de SIM box, de refiling, de bypass OTT y todas las formas de fraude de bypass de interconexión, únase hoy a la comunidad AB Handshake. Contáctenos aquí y uno de nuestros especialistas se pondrá en contacto con usted.