Explicamos el fraude de suplantación de llamadas

[Volver a la versión en inglés]

Evita la suplantación de tu identificador de llamada. Protégete de fraudes con AB Handshake.

El fraude de suplantación de identificador de llamada —también conocido como CLI spoofing, CLI refiling, CLI overstamping o enmascaramiento de llamadas— es una amenaza creciente para las operadoras, las empresas y los usuarios particulares. Consiste en manipular el identificador de la llamada para engañar al destinatario sobre la verdadera identidad del emisor. La magnitud del problema es alarmante, como demuestran estos datos de 2021:

- Las pérdidas mundiales por todo tipo de fraudes en telecomunicaciones alcanzaron los 39,890 millones de dólares.

- Solo la suplantación de identificador de llamada dejó pérdidas por 2,600 millones de dólares.

Comprender a fondo cómo funciona este fraude es fundamental para no ser un número más en las estadísticas. En este artículo analizaremos en detalle en qué consiste la suplantación de identificador de llamada y ofreceremos estrategias prácticas para mantener tus comunicaciones y tu información personal protegidas.

¿Qué es la suplantación de identificador de llamada?

La suplantación de CLI, o spoofing de Caller ID, es uno de los fraudes en telecomunicaciones más habituales. Se utiliza en estafas como las llamadas automáticas (robocalls), los mensajes no deseados (spam), el “one-ring scam” (llamada de un timbre) y el vishing (phishing por voz).

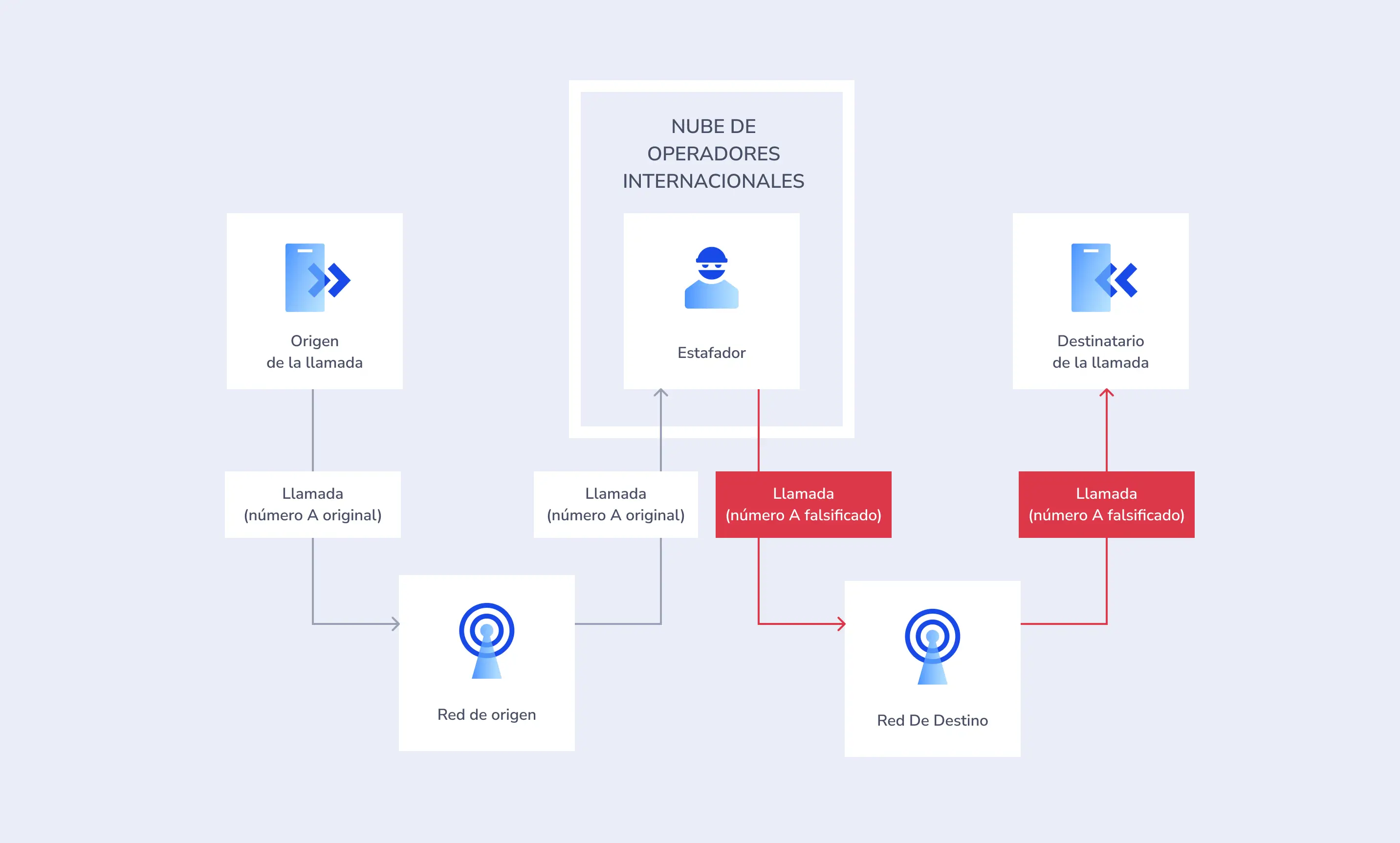

En este fraude, los estafadores alteran el número que aparece en la pantalla del destinatario (el número A), haciéndose pasar por un número local o de una marca de confianza. De este modo, pueden robar datos personales valiosos al seguir un guión, sin que la víctima sospeche.

Otra motivación para falsear el número A es reducir el costo de terminación de llamadas internacionales, sobre todo cuando en el destino se aplica una tarifa basada en el país de origen (También conocida como Origin Based Rating, OBR) o una zona de roaming específica.

Un subtipo de la suplantación “tradicional” es el spoofing en redes GSM, que consiste en falsificar la dirección de origen de un SMS o una llamada de voz manipulando los parámetros que identifican al emisor en la red GSM.

Fraude de suplantación de identificador de llamadas en Europa: Bypass de tarifas OBR

Historia de la OBR en la UE: orígenes de la suplantación de CLI

Para entender el trasfondo del fraude de suplantación de CLI, primero debemos repasar la historia de las tarifas de terminación y el modelo OBR en Europa.

Históricamente, las tarifas de terminación en la UE oscilaron entre 0.01 € y 0.15 €. En 2015, los reguladores obligaron a reducirlas a 0.01 € para unificarlas y permitir que los residentes de distintos países de la Unión pudieran llamarse entre sí a precios similares a las llamadas nacionales.

Este cambio supuso pérdidas de ingresos muy importantes para los proveedores locales de servicios.

Para compensar, los operadores introdujeron el modelo Origin Based Rating (OBR), con tarifas más elevadas para los números A que se encuentran por fuera de la UE, lo que dio lugar a:

- Tarifas de terminación para números A no comunitarios hasta 50 veces superiores a las de la UE.

- Una gran variabilidad de precios, que difieren mucho de un número A a otro y de una ubicación no comunitaria a otra.

Con el tiempo, las disparidades en las tarifas surgieron no solo entre países, sino también entre redes dentro de un mismo país, lo que complicó aún más la estructura tarifaria y encareció significativamente las llamadas a la UE desde países no pertenecientes al bloque.

Países de la UE que participan en el OBR

Desde 2015, más de 30 países europeos han adoptado el modelo OBR.

Esto ha llevado a que 85 proveedores de servicios implementen la OBR en toda la región.

Para ilustrar la enorme disparidad de tarifas y el momento en que la suplantación de identificador de llamadas pasa de ser una desventaja a convertirse en un problema serio, veamos este caso práctico:

Caso de estudio: OBR en Portugal

Antes de la OBR, las tarifas de terminación en Portugal oscilaban entre 0.0080 € y 0.1500 €, pero las tarifas actuales pueden llegar hasta 0.40868 € para tráfico móvil a través de proveedores de servicios locales.

La diferencia de tarifas entre regiones es enorme, dependiendo del código de país del número A.

Por ejemplo, veamos las tarifas de terminación para tráfico móvil en Portugal entre distintas regiones bajo el modelo OBR con un importante proveedor de servicios local:

| Código de país del número A | Tarifa |

| 354 (Islandia) | 0.006 |

| 211 (Sudán del Sur) | 0.08 |

| 244 (Angola) | 0.12 |

| 258 (Mozambique) | 0.28 |

| 245 (Kenia) | 0.41 |

Tabla que muestra las tarifas de terminación móvil en Portugal antes y después de la implementación de OBR, con diferencias sustanciales en los cargos según el código de país del número A de origen.

Notará un contraste de casi 70 veces entre las tarifas más bajas y las más altas simplemente cambiando el número A. Antes de implementar la OBR, las tarifas de terminación entre la mayoría de regiones globales llegaban a ser unas veinte veces más altas.

Para los operadores, esto supuso multiplicar las tarifas hasta por cincuenta. En teoría, ello podría haber ayudado a los proveedores de servicios locales a recuperar pérdidas e incrementar sus ingresos. Sin embargo, se pasó por alto un elemento vital: el fraude de suplantación de identidad (spoofing), y, más concretamente, la falta de mecanismos de protección adecuados contra este tipo de fraude.

Aumento de fraudes de suplantación de llamadas en la UE: causas y perspectivas

Donde hay beneficios, siempre hay fraude. Los estafadores pronto advirtieron que las drásticas diferencias de tarifas bajo el modelo OBR de la UE ofrecían condiciones ideales para la suplantación de identificador de llamadas.

No necesitaban una SIM Box ni manipular troncales: bastaba con falsificar números, cambiar un número A fuera de la UE por uno de la UE, pagar las tarifas locales de terminación y embolsarse enormes beneficios.

¿Y qué podían hacer los proveedores de servicios?

Desgraciadamente, los sistemas tradicionales de gestión de fraude suelen tener dificultades para detectar y bloquear con precisión la suplantación de llamadas, lo que supone un gran desafío para los operadores europeos. Sin embargo, la tecnología moderna ofrece soluciones para frenar este problema.

Suplantación de CLI y fraude de suplantación de identidad

El fraude de suplantación de identidad busca extraer información sensible o dinero de los usuarios finales, al mismo tiempo que causa un daño reputacional considerable a las marcas suplantadas, haciéndolas parecer poco fiables.

Cómo funciona: los estafadores ocultan el origen de las llamadas o SMS falsos usando teléfonos desechables (“burner phones”) o software que envía mensajes a través de correo electrónico.

El impacto de la suplantación telefónica puede ser muy grave. Por ejemplo, según la FTC, en 2022 este fraude ocasionó pérdidas por un valor de 2,600 millones de dólares. En 2023 casi 200,000 personas habían sido víctimas de este tipo de estafa.

Ejemplo 1

En marzo de 2023 estalló un escándalo por una estafa dirigida a inmigrantes en EE. UU. Los estafadores emplearon números falsos para hacerse pasar por agentes de Seguridad Nacional, usando técnicas de ingeniería social —incluida la amenaza de deportación— para extraer información sensible y dinero con fines maliciosos.

Ejemplo 2

En junio de 2023 se registró otro caso en el que varios individuos fueron abordados por un impostor que se hacía pasar por un agente de la Oficina de Aduanas y Protección Fronteriza de EE. UU. Lo más alarmante de este fraude de suplantación de identificador de llamadas fue que las víctimas reconocían en pantalla el nombre y número de un funcionario auténtico, intensificando su temor.

Ejemplo 3

Hoy, la FCC advierte a la población para que se mantenga alerta ante llamadas fraudulentas relacionadas con la atención médica. Los estafadores suplantan su número para aparentar ser proveedores de salud de confianza. Sin embargo, el objetivo último de esta estafa es obtener datos personales como el número de tu tarjeta de Medicare, el número de Seguro Social o el identificador de seguro médico.

Ejemplo 4

En otro caso reciente, la suplantación de CLI se emplea en estafas de préstamos estudiantiles. Los estafadores se hacen pasar por representantes de un programa de condonación de deudas estudiantiles, solicitando información personal como números de Seguro Social y datos bancarios. Incluso pueden exigir pagos por teléfono para “tramitar” la solicitud de condonación.

Comprendida la creciente amenaza del fraude de suplantación de identificador de llamadas, veamos ahora sus consecuencias.

Impacto del fraude de suplantación de CLI

El fraude de suplantación de CLI es una fuente habitual de perjuicios para organizaciones e individuos:

- Los operadores de red de destino afectados por este fraude de suplantación de CLI (CLI spoofing fraud) sufren pérdidas de ingresos, disputas de facturación entre operadoras y una erosión de la confianza de sus clientes. Esta falta de confianza y el posible abandono del servicio reducen el valor de cada cliente a lo largo de su relación con la empresa, obligando a los abonados a cambiarse a otros proveedores o a optar por aplicaciones OTT.

- Víctimas particulares se enfrentan al riesgo de fraudes monetarios, recepción de contenido no deseado y robo de información personal e identidad.

¿Y qué soluciones pueden ayudarle a superar estos desafíos? Aunque existen varios enfoques, algunos carecen de requisitos esenciales para ofrecer una protección completa.

Veámoslos:

Inconvenientes de los enfoques convencionales para prevenir el fraude de suplantación de CLI

Existen tres soluciones de gestión de fraude ampliamente usadas que aseguran proporcionar protección contra la suplantación de Caller ID, pero cada una presenta limitaciones significativas:

- Análisis post-factum de los registros de detalle de llamadas (CDR):Se basa en el examen de las llamadas una vez ya concluidas, por lo que no impide que las llamadas fraudulentas lleguen a conectar.

- Bases de datos de números no asignados y de alto riesgo: Nuestro estudio reciente demostró que estas bases de datos ofrecen una cobertura limitada, detectando solo el 25 % de todos los ataques; la mitad de ellos involucran a suscriptores genuinos cuyos números no figuran en ninguna base de datos existente.

- Test Call Generator (Generador de Llamadas de Prueba o TCG): Aunque resulta eficaz para evaluar rutas, actúa más como un complemento para la detección de fraude que como una medida integral de prevención de suplantación de CLI. El TCG no permite autenticar en tiempo real los números de origen de llamadas reales de usuarios, por lo que carece de capacidad de bloqueo instantáneo.

En conjunto, ninguna de estas soluciones puede detectar y bloquear llamadas suplantadas en tiempo real.

Como consecuencia, los operadores deben asumir el costo de los ataques de suplantación para evitar la pérdida de clientes. Según la Encuesta de Pérdidas por Fraude de la CFCA 2021, se estimó que las pérdidas anuales por fraude de suplantación de Caller ID ascendieron a unos 2.630.000.000 USD.

Esta cifra refleja no solo las pérdidas directas por interconexión, sino también el impacto indirecto del enmascaramiento de CLI, que se traduce en fuga de clientes y conflictos en los acuerdos de interconexión.

Cómo detener los ataques de suplantación de llamadas: la solución de prevención de suplantación de CLI de AB Handshake

AB Handshake comprende los desafíos de combatir la suplantación de CLI en el tráfico nacional e internacional. Aprovechando su experiencia, ha desarrollado un enfoque integral para prevenir la suplantación del identificador de llamadas. Esta solución de múltiples niveles integra diversos módulos, entre ellos:

- Validación bilateral de llamadas en tiempo real

- Motor avanzado de IA

- Comprobación del estado de roaming

- Test Call Generator de última generación

Validación de llamadas para protección contra suplantación de CLI

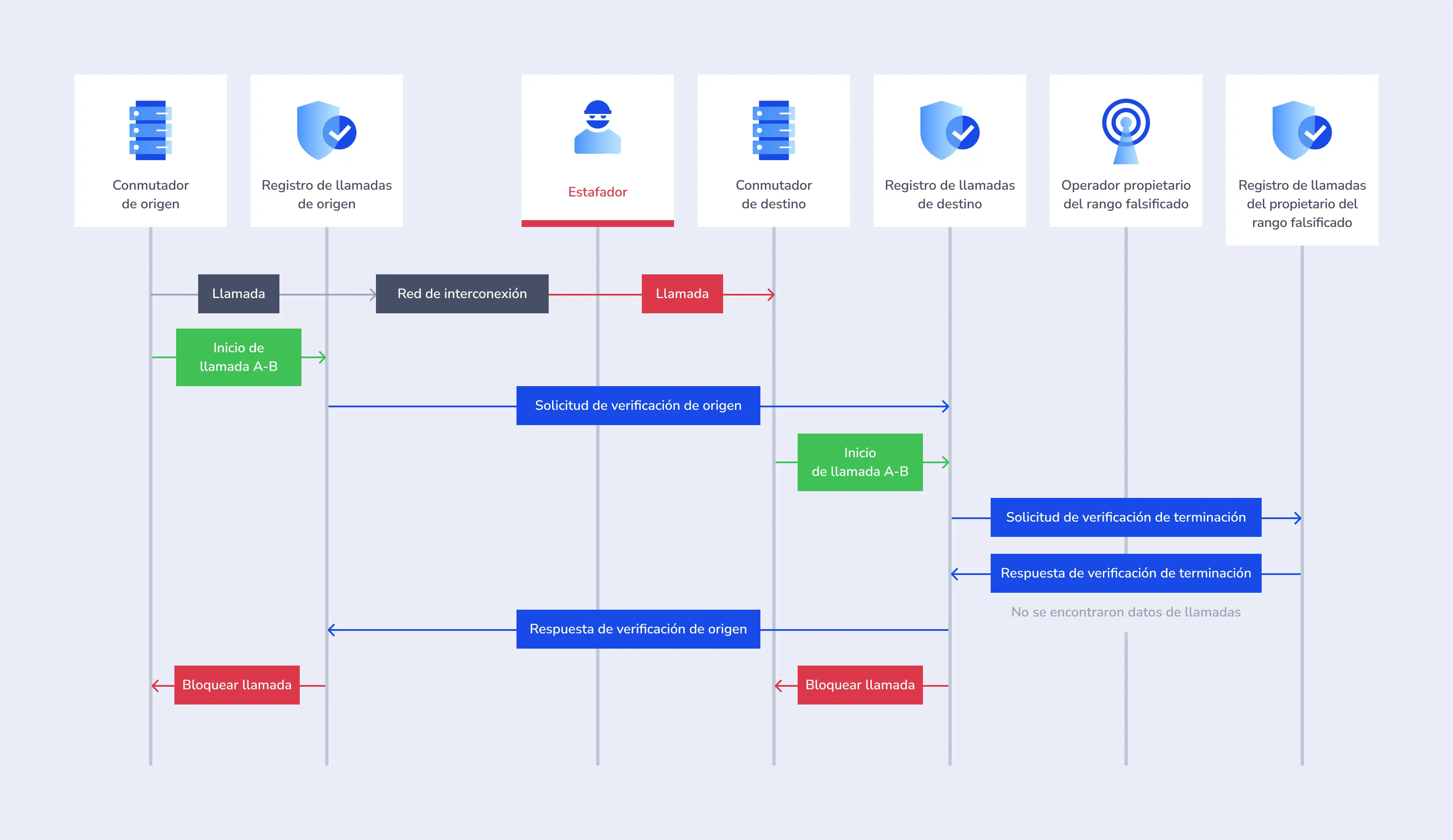

En el núcleo de la innovación de AB Handshake se halla su tecnología patentada de Call Validation (Validación de llamadas), que ofrece una validación de detalles de llamada de extremo a extremo, fuera de banda y en tiempo real. Esto permite a los operadores identificar el número A original y cualquier manipulación.

Detectamos y prevenimos de inmediato el fraude de suplantación de CLI.

Nuestra tecnología de Call Validation (Validación de llamadas) se alinea con las últimas recomendaciones del comité de la UIT, que enfatiza la necesidad de abandonar las reglas basadas en umbrales tradicionales e ineficaces y otras soluciones aisladas, para adoptar un sistema unificado de validación global en tiempo real. Mientras la UIT insta a la acción inmediata hacia estas soluciones innovadoras, AB Handshake está a la vanguardia, ofreciendo la validación exacta en tiempo real y fuera de banda necesaria para contrarrestar los sofisticados desafíos del fraude en telecomunicaciones a nivel mundial.

Consulte el comunicado del comité de la UIT para conocer en detalle sus directrices contra el fraude.

Los resultados de nuestra solución son evidentes por sí mismos, dado su amplio uso entre nuestros socios, como Cataleya, entre otros.

Escudo de comunicaciones contra el fraude de suplantación de ID potenciado por IA

Para reforzar aún más nuestra validación, contamos con nuestro AI Shield, que se destaca por identificar hasta las anomalías más sutiles en los patrones de llamada, bloqueando eficazmente la suplantación de números en tiempo real.

Esta solución tan demandada es adoptada por operadores de todo el mundo y está recomendada por CEPT como medida eficaz para combatir el fraude de suplantación de CLI.

Métodos adicionales de protección contra la suplantación de CLI

Para una protección aún más completa, AB Handshake ofrece una comprobación del estado de roaming y un Test Call Generator de nueva generación, capaz de realizar llamadas en modo silencioso desde cualquier prefijo nacional a usuarios finales reales sin provocar interrupciones.

¿Quiere proteger su tráfico de llamadas suplantadas? Programe una reunión con nuestro equipo y responderemos todas sus preguntas sobre la suplantación del identificador de llamada y las soluciones de prevención de CLI de AB Handshake.